La commande numérique devient cybersécurisée

Cryptage des données, protection de l'accès aux données et authentification de l'utilisateur

Les données générées par les commandes numériques jouent un rôle de plus en plus important. De nos jours, les machines CNC sont souvent connectées au web, en permanence ou non. Cela offre de nombreuses opportunités, mais aussi des menaces. Il n'est donc pas étonnant que les fabricants de commandes ajoutent une nouvelle fonction importante: la cybersécurité. Mais ce n'est pas la seule évolution.

De CN à CNC

Après les premiers essais réalisés dans les universités à la fin des années 40, la percée a eu lieu aux États-Unis à la fin des années 50 avec la commande numérique mise au point au Massachusetts Institute of Technology (MIT). C'est le constructeur de machines américain Cincinnati Hydrotel qui a équipé la première fraiseuse de cette commande numérique.

La véritable percée a eu lieu plus tard, dans les années 80, lorsque les microprocesseurs sont devenus disponibles et que l'intégration avec la CFAO a vu le jour. Les premières commandes fonctionnaient encore avec des cartes perforées, mais les microprocesseurs ont permis la véritable intégration de la conception en 3D et du fraisage et du tournage. Cette évolution se poursuit encore aujourd'hui. Dès lors, on parle de CNC: Computer Numerical Control (commande numérique par ordinateur).

Bien que les codes G soient toujours utilisés en coulisses, l'IHM d'aujourd'hui n'a plus grand-chose à voir avec celle d'autrefois. D'autant plus que la numérisation prend de l'ampleur, c'est l'un des fers de lance sur lesquels les développeurs se concentrent.

L'écran de l'opérateur est rendu si convivial que chacun voit les informations qui lui importent. L'une des tendances est la possibilité de créer sa propre présentation d'écran, par exemple en fonction de processus spécifiques. Cela devrait accroître la facilité d'utilisation.

Connectées à l'internet

De nos jours, les machines CNC sont de plus en plus souvent connectées à internet. Peut-être pas en permanence, mais il existe des accès numériques à la commande des machines. La cybersécurité est donc un sujet brûlant dans le monde des commandes numériques. Tous les fabricants y travaillent. L'utilisateur final n'a pas envie que sa machine CNC se retrouve un jour piratée.

Risques liés à la sécurité

Cette attention n'arrive pas trop tard. Une étude américaine réalisée en 2022 ('The Security Risks Faced by CNC Machines in Industry 4.0') a montré que les commandes numériques courantes ne sont pas totalement à l'abri des cyberattaques.

Les ransomwares sont un exemple de ce type d'attaque, mais il pourrait y avoir pire. Les chercheurs - spécialisés dans la cybersécurité - ont réussi dans certaines commandes à atteindre les tableaux de compensation de l'usure des outils; ou bien ils ont réussi à déclencher une fausse alarme, avec des conséquences imprévues sur la production. Parfois, ils sont même arrivés à voler le code de programmation.

Dans le cas le moins grave, la pièce n'est pas usinée ou l'est de manière incorrecte. Dans les cas plus graves, la machine CNC peut s'arrêter ou être sérieusement endommagée, et les attaquants peuvent ainsi s'emparer d'informations importantes.

L'industrie n'est pas la seule à reconnaître ce risque, c'est également le cas des décideurs politiques européens. Le nouveau règlement sur les machines, qui remplacera l'actuelle directive sur les machines en 2027, met davantage l'accent sur l'aspect logiciel. Ce règlement est conforme aux réglementations européennes sur les données et la cybersécurité.

Responsabilités

Dans la loi sur la cyber-résilience et la directive NIS2, l'Union européenne exige des fournisseurs de technologies qu'ils fournissent des logiciels et des équipements sûrs pour la cybersécurité. L'une des nouvelles exigences du règlement sur les machines est la traçabilité des modifications. Les logiciels et les machines doivent être certifiés, et si des vulnérabilités sont découvertes par la suite, le fournisseur doit y remédier avec un correctif.

La responsabilité de la cybersécurité incombe également à l'utilisateur

Les utilisateurs doivent installer le logiciel conformément aux directives. Ils doivent également prendre des mesures techniques et organisationnelles pour protéger leur réseau et leurs systèmes d'information contre les cyberattaques. La responsabilité incombe donc également à l'utilisateur.

Comment rendre la commande cybersécurisée?

L'étude susmentionnée a également abordé les mesures que peuvent prendre les fabricants de commande. Le cryptage des données est une solution, la protection de l'accès aux données en est une autre. La troisième est l'authentification de l'utilisateur. Il s'agit des mots de passe et de la vérification des données biométriques, par exemple sur un smartphone à l'aide de l'empreinte digitale.

Les chercheurs concluent dans leur étude qu'il s'agit de la solution la plus adéquate, que certains développeurs de systèmes d'exploitation appliquent d'ailleurs depuis plusieurs années. Avec un tel code de contrôle d'accès, il est possible de se prémunir efficacement contre les attaques brutes provenant de l'extérieur.

Au final, cependant, le principal problème sera le comportement de l'opérateur CNC. Est-il prêt à suivre les protocoles de connexion stricts? Certains constructeurs de machines testent déjà l'utilisation de la biométrie, c'est-à-dire de l'empreinte digitale pour accéder à la machine. On se rend compte que des protocoles simples favorisent l'acceptation.

Jumeaux numériques

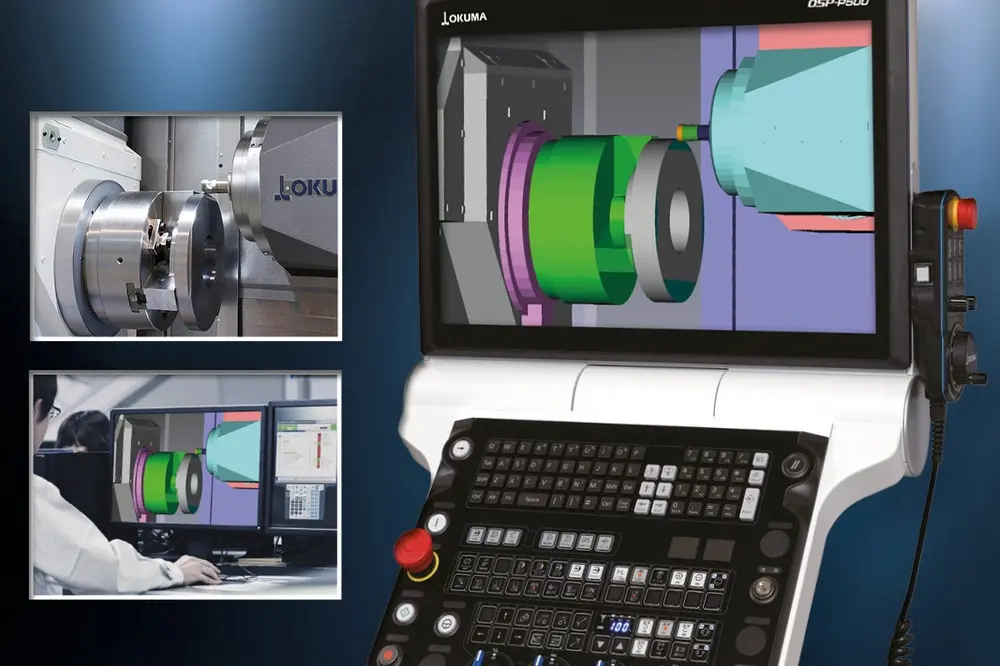

Une autre tendance en matière de contrôle des machines CNC est l'utilisation de jumeaux numériques. La plupart des constructeurs de machines, en particulier ceux qui fabriquent des machines haut de gamme, proposent une copie hors ligne de leur commande intégrant un jumeau numérique de la machine CNC. Si l'on y ajoute des dispositifs de serrage et des outils, il est possible de réaliser une simulation fiable avant l'usinage physique. Les robots peuvent également être inclus dans la simulation.

Avec certaines commandes, ces simulations peuvent être effectuées directement sur la machine, quelle que soit la complexité du montage. Cependant, il est évident que ces simulations peuvent être effectuées en externe. Cela accroît la fiabilité du processus (sans personnel) et réduit le temps de préparation, puisque l'on peut déjà tester virtuellement.

Gain de temps

Les fabricants de commandes parlent d'un gain de temps de plusieurs dizaines de pour cent lors du réglage de la machine, si l'on dispose à la fois d'un jumeau numérique de la machine, de la commande, de la pièce à usiner, du dispositif de fixation et des outils. En effet, les essais de programmes passent de la machine à l'environnement virtuel, où non seulement les risques sont moindres (un accident virtuel ne coûte rien), mais où la production sur la machine physique se poursuit entre-temps.

Les jumeaux numériques peuvent entraîner d'énormes gains de temps lors de la configuration de la machine

La conséquence, cependant, est que les contrôles deviennent plus complexes. En déployant l'intelligence artificielle, les développeurs tentent de simplifier les contrôles ou d'automatiser les tâches répétitives.

En fait, on peut résumer cette étape sous le terme de 'numérisation'. Certains fabricants de commandes arrêtent le développement de leurs systèmes actuels et n'avancent qu'avec les versions les plus récentes, souvent construites sur des bases numériques. L'obligation faite par l'Union européenne d'intégrer la sécurité des données dans le marquage CE devrait accélérer cette évolution.

Un meilleur matériel

Une autre conséquence de la numérisation et de l'augmentation du volume d'informations qu'une commande doit traiter est que les exigences en matière de matériel informatique augmentent.

Puissance de calcul et vitesse

Sous le capot, on trouve donc des CPU de plus en plus puissantes, qui doivent fournir une puissance de calcul suffisante. Un indicateur clé de performance dans ce domaine est le nombre de blocs que le contrôleur peut anticiper. En effet, plus le contrôleur anticipe de blocs, plus les étapes de traitement suivantes peuvent être prises en compte.

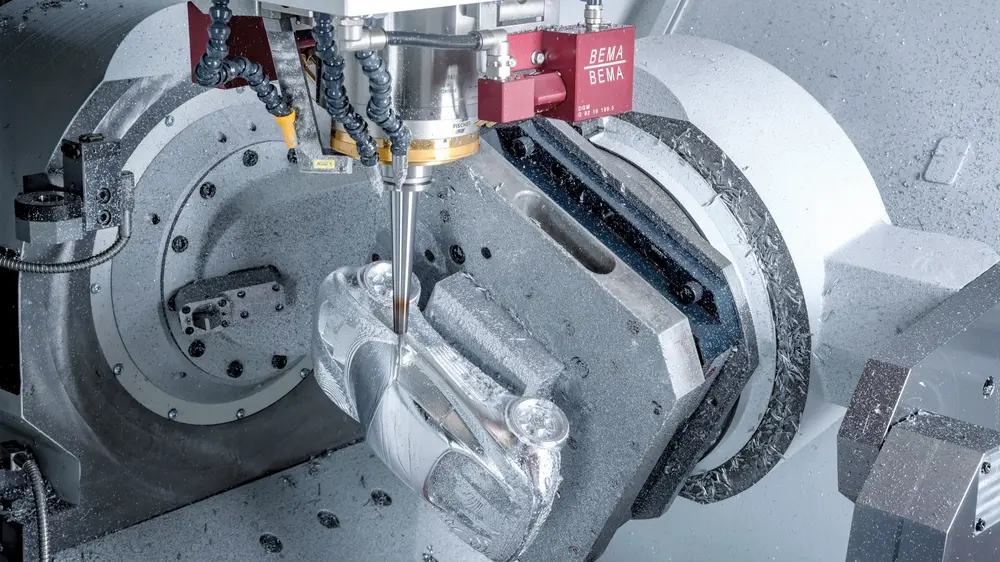

Les écrans de contrôle sont de plus en plus grands, car les gens veulent pouvoir y voir beaucoup plus de données

La vitesse de calcul joue également un rôle dans la manière dont le programme interprète les trajectoires de fraisage programmées. Dans le modèle CAO, la ligne semble toujours fluide. Pour la commande, cependant, on programme un certain nombre de points le long desquels la fraise se déplacera. Plus ces points sont rapprochés, plus le mouvement suit précisément la ligne tracée. Ceci est particulièrement important pour le fraisage simultané sur 5 axes, afin d'obtenir une grande précision (de surface).

Des écrans plus grands

En outre, les écrans de contrôle s'agrandissent rapidement. Alors qu'il y a une dizaine d'années, un écran de 15 pouces était déjà une taille généreuse, des tailles de 23 et même 27 pouces ne sont plus rares aujourd'hui. Cette évolution est liée à la facilité d'utilisation et au fait que les gens veulent voir beaucoup plus de données sur l'écran.

C'est également la raison pour laquelle certains constructeurs de machines envisagent l'utilisation de deux écrans. Souvent, ils installent leur propre enveloppe sur l'IHM du fabricant de commandes, dans laquelle ils facilitent l'accès à de nouvelles fonctions au moyen d'applications. Une telle application peut être un cycle de fraisage ou d'essai spécifique qui devient ainsi facilement utilisable, mais peut également concerner des données sur la consommation d'énergie de la machine, par exemple.

Android pour les machines CNC

Pendant des années, le marché des commandes CNC a été dominé par quelques grands acteurs, avec des préférences marquées selon les régions du monde. Cependant, certains fabricants de machines choisissent de développer leurs propres commandes. Avec les progrès de l'industrie 4.0, ce marché pourrait connaître une évolution.

Logiciels libres

Autodesk, par exemple, travaille depuis plusieurs années avec d'autres parties sur Autodesk Machine Control (AMC). L'éditeur décrit lui-même ce logiciel comme une sorte d'Android pour l'industrie de la commande numérique. Il s'agit d'un logiciel ouvert qui permet aux développeurs et aux constructeurs de machines d'intégrer leurs propres logiciels de CFAO à la commande de la machine.

AMC comble le fossé entre le logiciel de CFAO et le matériel de la machine grâce à une interface homme-machine moderne, basée sur un navigateur, à des API ouvertes configurables et à des fonctions telles que les mises à jour over-the-air et l'enregistrement des opérations effectuées. Le contrôle de la machine s'effectue à partir de la base du cadre AMC. Les développeurs et les constructeurs de machines peuvent donc se concentrer pleinement sur les applications.

Comme l'AMC peut non seulement envoyer des signaux aux entraînements de la machine, mais aussi recevoir des données en retour, il est possible de créer un jumeau numérique du processus réel au cours d'une opération. Ce jumeau numérique peut être utilisé pour effectuer des inspections virtuelles à l'aide de la CFAO et éventuellement construire des processus en boucle fermée.

En collaboration avec Fanuc